سيڪيورٽي هاڻي ڪو آپشن ناهي، پر هر انٽرنيٽ ٽيڪنالاجي پريڪٽيشنر لاءِ هڪ گهربل ڪورس آهي. HTTP، HTTPS، SSL، TLS - ڇا توهان واقعي سمجهو ٿا ته پردي پويان ڇا ٿي رهيو آهي؟ هن آرٽيڪل ۾، اسان جديد انڪرپٽ ٿيل ڪميونيڪيشن پروٽوڪول جي بنيادي منطق کي عام ماڻهو ۽ پيشه ورانه انداز ۾ بيان ڪنداسين، ۽ توهان کي بصري فلو چارٽ سان "تالن جي پويان" رازن کي سمجهڻ ۾ مدد ڪنداسين.

HTTP "غير محفوظ" ڇو آهي؟ --- تعارف

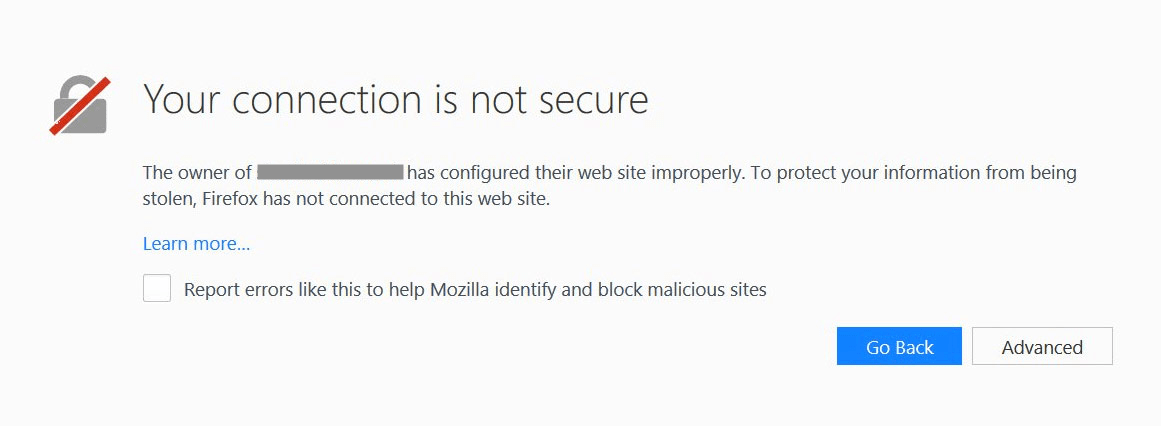

ڇا توهان کي اهو واقف برائوزر وارننگ ياد آهي؟

"توهان جو ڪنيڪشن خانگي نه آهي."

هڪ ڀيرو ويب سائيٽ HTTPS کي استعمال نه ڪندي آهي، ته پوءِ صارف جي سڀني معلومات نيٽ ورڪ تي سادي متن ۾ ڏيکاري ويندي آهي. توهان جا لاگ ان پاسورڊ، بينڪ ڪارڊ نمبر، ۽ ايستائين جو خانگي گفتگوون به هڪ سٺي پوزيشن ۾ رکيل هيڪر طرفان قبضو ڪري سگهجن ٿيون. ان جو بنيادي سبب HTTP جي انڪرپشن جي کوٽ آهي.

پوءِ HTTPS، ۽ ان جي پويان "دربان"، TLS، ڪيئن ڊيٽا کي انٽرنيٽ تي محفوظ طور تي سفر ڪرڻ جي اجازت ڏين ٿا؟ اچو ته ان کي پرت کان پرت ٽوڙيون.

HTTPS = HTTP + TLS/SSL --- جوڙجڪ ۽ بنيادي تصور

1. اصل ۾ HTTPS ڇا آهي؟

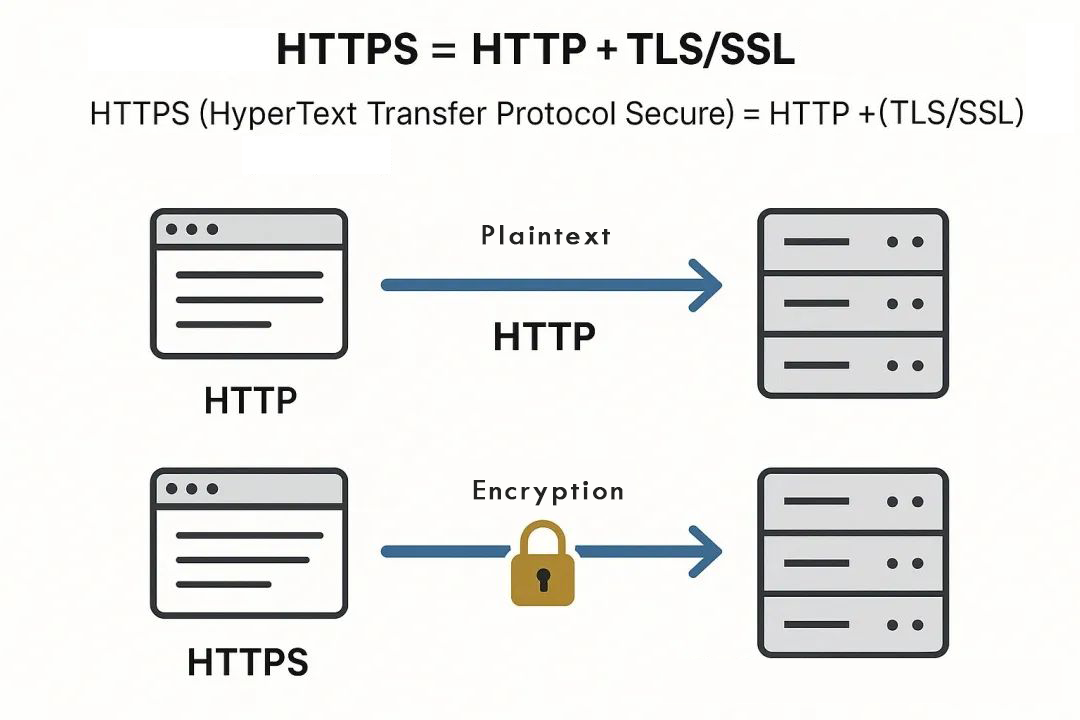

HTTPS (هائپر ٽيڪسٽ ٽرانسفر پروٽوڪول سيڪيور) = HTTP + انڪرپشن ليئر (TLS/SSL)

○ HTTP: هي ڊيٽا جي منتقلي جو ذميوار آهي، پر مواد سادي متن ۾ نظر اچي ٿو.

○ TLS/SSL: HTTP ڪميونيڪيشن لاءِ "لاڪ آن انڪرپشن" مهيا ڪري ٿو، ڊيٽا کي هڪ اهڙي پزل ۾ تبديل ڪري ٿو جيڪو صرف جائز موڪليندڙ ۽ وصول ڪندڙ حل ڪري سگهن ٿا.

شڪل 1: HTTP بمقابله HTTPS ڊيٽا فلو.

برائوزر ايڊريس بار ۾ "لاڪ" TLS/SSL سيڪيورٽي فليگ آهي.

2. TLS ۽ SSL جي وچ ۾ ڪهڙو تعلق آهي؟

○ ايس ايس ايل (سيڪيور ساکٽس ليئر): سڀ کان قديم ڪرپٽوگرافڪ پروٽوڪول، جنهن ۾ سنگين ڪمزوريون مليون آهن.

○ TLS (ٽرانسپورٽ ليئر سيڪيورٽي): SSL، TLS 1.2 ۽ وڌيڪ ترقي يافته TLS 1.3 جو جانشين، جيڪي سيڪيورٽي ۽ ڪارڪردگي ۾ اهم بهتري پيش ڪن ٿا.

اڄڪلهه، "SSL سرٽيفڪيٽ" صرف TLS پروٽوڪول جا لاڳو ڪرڻ آهن، صرف نالي واري ايڪسٽينشن.

TLS ۾ گہرائي: HTTPS جي پويان ڪرپٽوگرافڪ جادو

1. هٿ ملائڻ جو وهڪرو مڪمل طور تي حل ٿي ويو آهي.

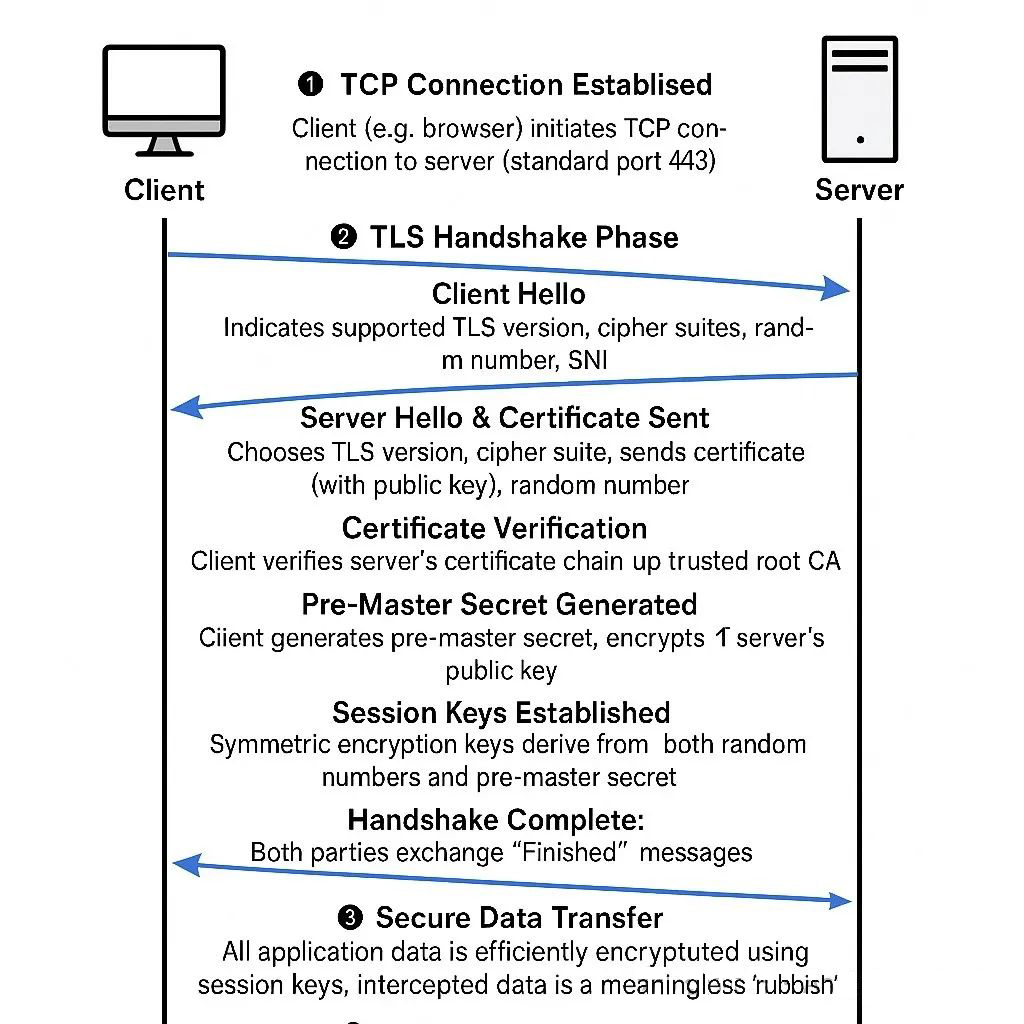

TLS محفوظ ڪميونيڪيشن جو بنياد سيٽ اپ وقت تي هٿ ملائڻ جو ناچ آهي. اچو ته معياري TLS هٿ ملائڻ جي وهڪري کي ٽوڙي ڇڏيون:

شڪل 2: هڪ عام TLS هٿ ملائڻ جو وهڪرو.

1️⃣ TCP ڪنيڪشن سيٽ اپ

هڪ ڪلائنٽ (مثال طور، هڪ برائوزر) سرور سان هڪ TCP ڪنيڪشن شروع ڪري ٿو (معياري پورٽ 443).

2️⃣ TLS هٿ ملائڻ جو مرحلو

○ ڪلائنٽ هيلو: برائوزر سپورٽ ٿيل TLS ورزن، سائفر، ۽ بي ترتيب نمبر سرور نالي جي اشاري (SNI) سان گڏ موڪلي ٿو، جيڪو سرور کي ٻڌائي ٿو ته اهو ڪهڙي هوسٽ نالي تائين رسائي حاصل ڪرڻ چاهي ٿو (ڪيترن ئي سائيٽن تي IP شيئرنگ کي فعال ڪندي).

○ سرور هيلو ۽ سرٽيفڪيٽ مسئلو: سرور مناسب TLS ورزن ۽ سائفر چونڊيندو آهي، ۽ پنهنجو سرٽيفڪيٽ (عوامي ڪي سان) ۽ بي ترتيب نمبرن کي واپس موڪليندو آهي.

○ سرٽيفڪيٽ جي تصديق: برائوزر سرور سرٽيفڪيٽ چين کي قابل اعتماد روٽ CA تائين تصديق ڪري ٿو ته جيئن پڪ ڪري سگهجي ته اهو جعلي نه آهي.

○ پري ماسٽر ڪي جنريشن: برائوزر هڪ پري ماسٽر ڪي ٺاهي ٿو، ان کي سرور جي پبلڪ ڪي سان انڪرپٽ ڪري ٿو، ۽ ان کي سرور ڏانهن موڪلي ٿو.ٻه پارٽيون سيشن ڪي تي ڳالهه ٻولهه ڪن ٿيون: ٻنهي پارٽين جي بي ترتيب نمبرن ۽ پري ماسٽر ڪي کي استعمال ڪندي، ڪلائنٽ ۽ سرور ساڳي سميٽرڪ انڪرپشن سيشن ڪي جو حساب ڪن ٿا.

○ هٿ ملائڻ جي مڪمل ٿيڻ: ٻئي ڌريون هڪ ٻئي کي "ختم ٿيل" پيغام موڪلينديون آهن ۽ انڪرپٽ ٿيل ڊيٽا ٽرانسميشن مرحلي ۾ داخل ٿينديون آهن.

3️⃣ محفوظ ڊيٽا منتقلي

سڀ سروس ڊيٽا ڳالهين واري سيشن ڪي سان موثر طريقي سان هم آهنگ طور تي انڪرپٽ ٿيل آهي، جيتوڻيڪ جيڪڏهن وچ ۾ روڪيو وڃي، اهو صرف "گڙٻڙ ڪوڊ" جو هڪ گروپ آهي.

4️⃣ سيشن ٻيهر استعمال

TLS ٻيهر سيشن کي سپورٽ ڪري ٿو، جيڪو ساڳئي ڪلائنٽ کي ٿڪائيندڙ هٿ ملائڻ کي ڇڏڻ جي اجازت ڏئي ڪارڪردگي کي تمام گهڻو بهتر بڻائي سگهي ٿو.

غير متناسب انڪرپشن (جهڙوڪ RSA) محفوظ آهي پر سست آهي. سميٽرڪ انڪرپشن تيز آهي پر ڪي ورڇ ڏکيو آهي. TLS هڪ "ٻه قدم" حڪمت عملي استعمال ڪري ٿو - پهرين هڪ غير متناسب محفوظ ڪي ايڪسچينج ۽ پوءِ ڊيٽا کي موثر طريقي سان انڪرپٽ ڪرڻ لاءِ هڪ سميٽرڪ اسڪيم.

2. الگورتھم ارتقا ۽ سيڪيورٽي بهتري

آر ايس اي ۽ ڊفي-هيلمن

○ آر ايس اي

اهو پهريون ڀيرو TLS هٿ ملائڻ دوران سيشن ڪيز کي محفوظ طور تي ورهائڻ لاءِ وڏي پيماني تي استعمال ڪيو ويو. ڪلائنٽ هڪ سيشن ڪي ٺاهيندو آهي، ان کي سرور جي پبلڪ ڪي سان انڪرپٽ ڪندو آهي، ۽ ان کي موڪليندو آهي ته جيئن صرف سرور ان کي ڊيڪرپٽ ڪري سگهي.

○ ڊفي-هيلمن (ڊي ايڇ/اي سي ڊي ايڇ)

TLS 1.3 جي مطابق، RSA هاڻي وڌيڪ محفوظ DH/ECDH الگورتھم جي حق ۾ ڪي مٽاسٽا لاءِ استعمال نه ڪيو ويندو آهي جيڪي فارورڊ سيڪريسي (PFS) کي سپورٽ ڪن ٿا. جيتوڻيڪ جيڪڏهن پرائيويٽ ڪي ليڪ ٿي وڃي، ته به تاريخي ڊيٽا ان لاڪ نه ٿي سگهي.

| TLS ورجن | ڪي ايڪسچينج الگورتھم | سيڪيورٽي |

| ٽي ايل ايس 1.2 | آر ايس اي/ڊي ايڇ/اي سي ڊي ايڇ | اعليٰ |

| ٽي ايل ايس 1.3 | صرف DH/ECDH لاءِ | وڌيڪ اعليٰ |

عملي صلاح جيڪا نيٽ ورڪنگ پريڪٽيشنرز کي حاصل ڪرڻ گهرجي

○ تيز ۽ وڌيڪ محفوظ انڪرپشن لاءِ TLS 1.3 تي ترجيحي اپ گريڊ.

○ مضبوط سائفرز (AES-GCM، ChaCha20، وغيره) کي فعال ڪريو ۽ ڪمزور الگورتھم ۽ غير محفوظ پروٽوڪول (SSLv3، TLS 1.0) کي غير فعال ڪريو؛

○ مجموعي HTTPS تحفظ کي بهتر بڻائڻ لاءِ HSTS، OCSP اسٽيپلنگ، وغيره کي ترتيب ڏيو؛

○ اعتماد جي زنجير جي صحيحيت ۽ سالميت کي يقيني بڻائڻ لاءِ سرٽيفڪيٽ زنجير کي باقاعدي طور تي اپڊيٽ ۽ جائزو وٺو.

نتيجو ۽ خيال: ڇا توهان جو ڪاروبار واقعي محفوظ آهي؟

سادي متن واري HTTP کان مڪمل طور تي انڪرپٽ ٿيل HTTPS تائين، هر پروٽوڪول اپ گريڊ جي پويان سيڪيورٽي گهرجون ترقي ڪيون آهن. جديد نيٽ ورڪن ۾ انڪرپٽ ٿيل ڪميونيڪيشن جي بنياد جي طور تي، TLS مسلسل وڌندڙ پيچيده حملي واري ماحول کي منهن ڏيڻ لاءِ پاڻ کي بهتر بڻائي رهيو آهي.

ڇا توهان جو ڪاروبار اڳ ۾ ئي HTTPS استعمال ڪري ٿو؟ ڇا توهان جي ڪرپٽو ترتيب صنعت جي بهترين طريقن سان مطابقت رکي ٿي؟

پوسٽ جو وقت: جولاءِ-22-2025